El CA/Browser Forum ha votado oficialmente para modificar los requisitos básicos de TLS a fin de establecer un calendario para acortar la vida útil de los certificados TLS y la reutilización de la información validada por CA en los certificados. Los primeros impactos de usuario de la votación tienen lugar en marzo de 2026.

Durante mucho tiempo, la votación se debatió en el CA/Browser Forum y pasó por varias versiones, incorporando comentarios de las autoridades certificadoras y sus clientes. El período de votación finalizó el 11 de abril de 2025, cerrando un capítulo muy reñido y permitiendo al mundo de los certificados planificar lo que vendrá después.

El nuevo programa de vida útil del certificado TLS

La nueva votación tiene como objetivo una validez del certificado de 47 días, lo que hace que la automatización sea esencial. Antes de esta propuesta de Apple, Google promocionó una vida máxima de 90 días, pero votaron a favor de la propuesta de Apple casi inmediatamente después de que comenzara el período de votación.

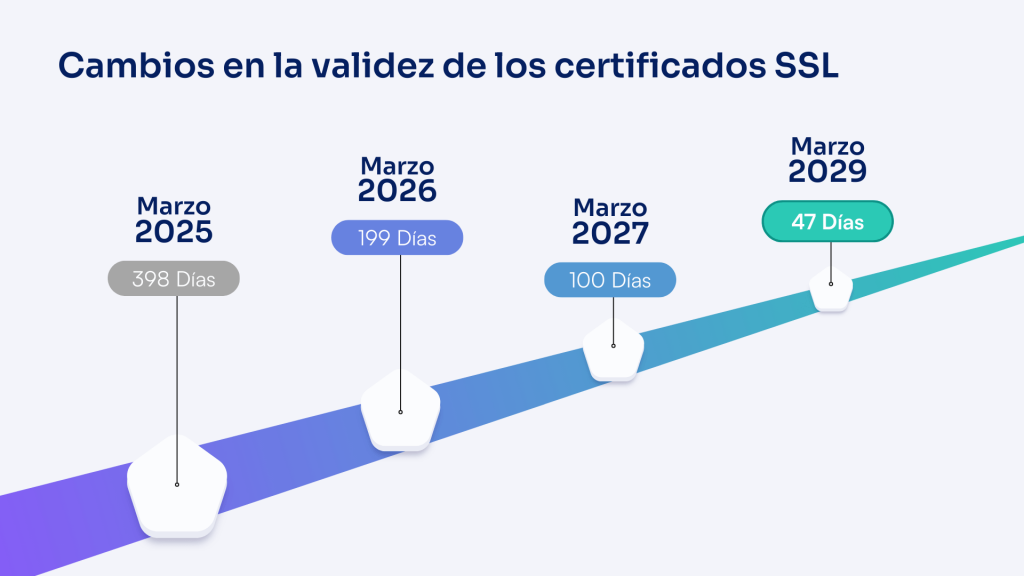

Este es el cronograma:

- La vida útil máxima del certificado se está reduciendo:

- Desde hoy hasta el 15 de marzo de 2026, la vida útil máxima de un certificado TLS es de 398 días.

- A partir del 15 de marzo de 2026, la vida útil máxima de un certificado TLS será de 200 días.

- A partir del 15 de marzo de 2027, la vida útil máxima de un certificado TLS será de 100 días.

- A partir del 15 de marzo de 2029, la vida útil máxima de un certificado TLS será de 47 días.

El período máximo durante el cual se puede reutilizar la información de validación del dominio y la dirección IP se está reduciendo:

- Desde hoy hasta el 15 de marzo de 2026, el período máximo durante el cual se podrá reutilizar la información de validación del dominio es de 398 días.

- A partir del 15 de marzo de 2026, el período máximo durante el cual se podrá reutilizar la información de validación del dominio será de 200 días.

- A partir del 15 de marzo de 2027, el período máximo durante el cual se podrá reutilizar la información de validación del dominio será de 100 días.

- A partir del 15 de marzo de 2029, el período máximo durante el cual se podrá reutilizar la información de validación del dominio será de 10 días.

- A partir del 15 de marzo de 2026, las validaciones de la información de identidad del sujeto (SII) solo se podrán reutilizar durante 398 días, en lugar de 825. SII es el nombre de la empresa y otra información que se encuentra en un certificado OV (validación de la organización) o EV (validación extendida), es decir, todo excepto el nombre de dominio o la dirección IP protegidos por el certificado. Esto no afecta a los certificados DV (dominio validado), que no tienen SII.

¿Por qué 47 días?

47 días puede parecer un número arbitrario, pero es una cascada simple:

- 200 días = 6 meses máximos (184 días) + 1/2 mes de 30 días (15 días) + 1 día de margen

- 100 días = 3 meses máximos (92 días) + ~1/4 mes de 30 días (7 días) + 1 día de margen

- 47 días = 1 mes máximo (31 días) + 1/2 mes de 30 días (15 días) + 1 día de margen

Justificación de Apple para el cambio

En la votación, Apple presenta muchos argumentos a favor de las medidas, uno de los cuales merece especial atención. Afirman que el Foro CA/B lleva años diciendo al mundo, mediante la reducción constante de la duración máxima, que la automatización es esencialmente obligatoria para una gestión eficaz del ciclo de vida de los certificados.

En la votación, se argumenta que es necesario acortar la duración de los mandatos por muchas razones, siendo la más destacada la siguiente: La información contenida en los certificados es cada vez menos fiable con el paso del tiempo, un problema que solo puede mitigarse revalidando la información con frecuencia.

La votación también argumenta que el sistema de revocación que utiliza las CRL y el OCSP no es fiable. De hecho, los navegadores a menudo ignoran estas características. La votación incluye una larga sección sobre las fallas del sistema de revocación de certificados. Una vida útil más corta mitiga los efectos de usar certificados potencialmente revocados. En 2023, el Foro CA/B llevó esta filosofía un paso más allá al aprobar los certificados de corta duración, que caducan en un plazo de 7 días y no requieren compatibilidad con CRL ni OCSP.

Aclarando dudas sobre las nuevas normas

Es probable que dos puntos sobre las nuevas reglas causen confusión:

- Los tres años para los cambios en las reglas son 2026, 2027 y 2029, pero el intervalo entre el segundo conjunto de años es de dos años.

- A partir del 15 de marzo de 2029, la duración máxima de un certificado TLS será de 47 días, pero el período máximo durante el cual se podrá reutilizar la información de validación del dominio será de solo 10 días. La revalidación manual seguirá siendo técnicamente posible, pero hacerlo sería una receta para fallos e interrupciones.

Como proveedor de Certificados SSL, una de las preguntas más frecuentes que nos hacen los clientes es si se les cobrará más por sustituir los certificados con mayor frecuencia. La respuesta es no. El coste se basa en una suscripción anual.

Por este motivo, y dado que incluso los cambios de 2027 en los certificados de 100 días harán inviables los procedimientos manuales, esperamos una rápida adopción de la automatización mucho antes de los cambios de 2029.

¿Qué deben hacer las organizaciones antes del 15 de marzo?

No es demasiado tarde para prepararse para el primer gran cambio en el camino hacia una vida más corta. Unas cuantas medidas proactivas pueden mejorar la preparación y, al mismo tiempo, preparar el terreno para nuevos ajustes cuando nos centremos en el hito de los 100 días.

- Empiece por dar prioridad al descubrimiento de certificados. Esto significa inventariar todos los certificados digitales para confirmar la propiedad, el uso y las fechas de caducidad. Aunque las reducciones de validez se aplican a los certificados SSL/TLS de confianza pública, la visibilidad de todos los certificados digitales proporciona una propiedad más clara, una gobernanza más sólida y una identificación más temprana del riesgo de renovación.

- La visibilidad también abarca los procesos actuales del ciclo de vida de los certificados. Realice un inventario de estos procesos para determinar dónde siguen existiendo procesos manuales y cómo pueden actualizarse. Comience a evaluar las oportunidades de automatización, explorando, por ejemplo, cómo pueden agilizarse la emisión y las renovaciones mediante protocolos como el Entorno de Gestión de Certificados Automatizado (ACME).

- Alinee la propiedad de la seguridad, TI y DevOps estableciendo funciones claras y determinando dónde recae la responsabilidad. La falta de una titularidad clara podría comprometer la aplicación de las políticas o socavar la integración con los procesos CI/CD.

Una vez abordados estos pasos clave, las empresas deberían estar preparadas para integrar soluciones automatizadas antes de que se compriman los periodos de validez de los certificados.